Cyberspace zonder conflict

De zoektocht naar de-escalatie van het internationale informatieconflict

Rapport

Downloads

-

Vijf acties voor cybervrede

bestand type pdf - bestand formaat 340.56 kB

Download bericht aan parlement m.b.t.Cyberspace zonder conflict

Cyberaanvallen gebeuren dagelijks, soms met grote gevolgen. In het buitenland, maar ook in Nederland. Zo hebben buitenlande hackers onder andere aanvallen uitgevoerd op ziekenhuizen en de Rotterdamse haven. Wat kunnen Nederland en andere landen doen om escalatie te voorkomen? Daar gaat dit rapport over.

Steeds meer landen kunnen cyberaanvallen uitvoeren die grote schade aanrichten aan bedrijven, mensen en overheidsinstellingen. Vrijwel alle landen gebruiken deze cyberwapens ook. Ze bespioneren elkaar en proberen in elkaars digitale systemen te infiltreren; sommige staten voeren zelfs cybersabotage uit of verspreiden desinformatie.

Nederland heeft, met zijn open economie, belang bij de-escalatie van dit conflict. Ook heeft het een lange traditie van vredesonderhandelingen en diplomatie. Vanuit die positie kan het de internationale samenwerking intensiveren. Dat blijkt uit dit rapport. We concluderen dat Nederland op vijf manieren de oplopende conflicten in cyberspace kan afremmen.

- Het moet internationaal samenwerken om digitale producten en diensten veiliger te maken.

- Ook moet Nederland heldere internationale afspraken maken, in bijvoorbeeld een cyberverdrag.

- Verder is het belangrijk de aanschaf van cyberwapens internationaal te coördineren.

- En omdat technologiebedrijven een cruciale rol vervullen in de beveiliging van de digitale omgeving, moeten ook zij worden ondersteund en gereguleerd.

- Tot slot moet de overheid burgers meer betrekken bij beslissingen over cyberveiligheid.

Het karakter van cyberaanvallen

Dit rapport beschrijft allereerst wat cyberaanvallen zijn, en vergelijkt deze met conventionele militaire aanvallen. Dit levert het volgende beeld op.

Cyberaanvallen kunnen veelal vanaf grote afstand plaatsvinden, kunnen zich razendsnel verspreiden en zijn soms lastig te detecteren – zeker als het geraffineerde spionage betreft, of hoogwaardige vervalsingen van beeld en geluid. Cyberaanvallen worden soms zelfs als een dienst aangeboden. Cyberaanvallers variëren van inlichtingendiensten tot cybercriminelen, en hoeven zelden te vrezen voor de gevolgen, zoals berechting.

Tegelijkertijd zijn cyberaanvallen niet per se schadelijker dan conventionele aanvallen. Sterker nog: Cyberaanvallen richten zelden ernstige fysieke schade aan en kunnen in veel gevallen onschadelijk gemaakt worden. Eenmaal bekend kan malware automatisch gedetecteerd en geweerd worden, mits leveranciers en gebruikers hun softwaresystemen tijdig updaten.

De opkomst van cyberaanvallen creëert daarom niet alleen serieuze veiligheidsrisico’s, maar ook mogelijkheden om de schade te verzachten.

Drie tredes op een escalatieladder

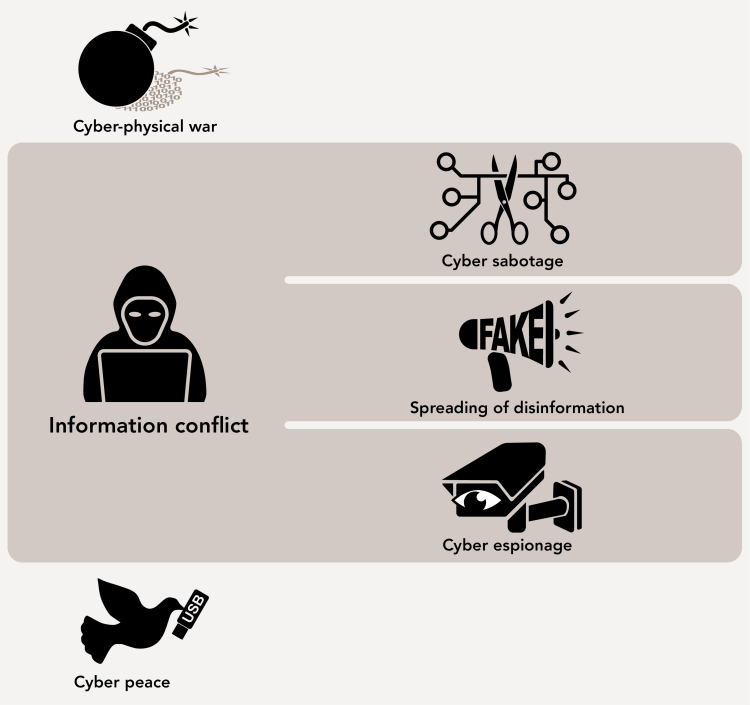

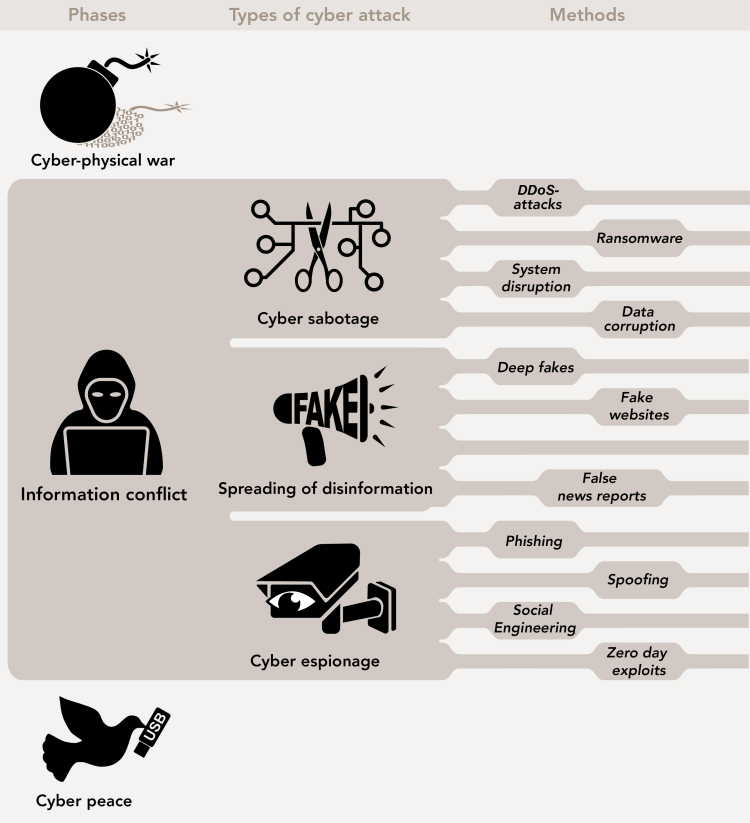

Elke dag zijn er cyberaanvallen. Dit rapport geeft een overzicht van wie ze uitvoert, waarbij we de rol van de grote cybermachten – de Verenigde Staten, Rusland en China – benadrukken, en ook Nederland en een aantal andere Europese landen bespreken. Dit doen we door de activiteiten te markeren op een zogenoemde cyberescalatieladder, die drie tredes telt:

- Een trede gekenmerkt door cybervrede, waarin landen niet met digitale middelen spioneren en ook geen sabotage uitvoeren of desinformatie verspreiden.

- Een trede gekenmerkt door informatieconflict, waarin staten overgaan tot cyberspionage en, in sommige gevallen, het verspreiden van desinformatie en het saboteren van digitale systemen.

- Een trede gekenmerkt door cyber-fysieke oorlog, waarbij de schade die staten aanrichten zo ernstig is dat er sprake is van gewapende aanvallen. Tijdens een cyber-fysieke oorlog vallen alle soorten cyberaanvallen overigens onder het internationaal recht, en niet alleen de weinige cyberaanvallen die op zichzelf een gewapende aanval constitueren.

De meeste huidige handelingen van invloedrijke staten passen in wat we hierboven beschrijven als het informatieconflict. Landen zijn in vredestijd hun cybersecurity aan het opbouwen en ze proberen zo onzichtbaar mogelijk te infiltreren in de digitale systemen van andere landen. Rusland kenmerkt zich daarnaast door het actief verspreiden van desinformatie. Dat is een strategie die andere autocratische landen, tenminste naar het buitenland toe, nog niet breed lijken toe te passen, maar die wel naadloos aansluit bij de ambitie om de informatie die burgers bereikt te sturen, te censureren en te manipuleren. Daarnaast zijn er enkele voorbeelden van ernstige cybersabotage, zoals de operatie Olympic Games, die aan Israël en de Verenigde Staten wordt toegeschreven, en de WannaCry-aanval, die aan Noord-Korea wordt toegeschreven. Cyberaanvallen hebben tot nu toe nog nooit een cyber-fysieke oorlog uitgelokt; van ‘cyberoorlog’ is wat dat betreft geen sprake. Wel vormt cyber steeds meer een onderdeel van oorlogsvoering, zoals goed te zien is bij het conflict in Oekraïne.

Internationale samenwerking

Het voortdurende informatieconflict vraagt om internationale diplomatie en afspraken. Daarom brengen we in dit rapport ook de samenwerking op dit vlak in kaart. In internationale en regionale gremia proberen staten stappen te zetten om een veilige en vrije digitale wereld te realiseren.

Staten zijn er niet in geslaagd om voor cyberaanvallen heldere afspraken met elkaar te maken. Dit betekent niet dat er geen regels van toepassing zijn op cyberaanvallen. Maar omdat deze aanvallen zelden de drempel overschrijden van een ‘gewapende aanval’, en daarmee het internationaal humanitair recht activeren, zijn er alleen algemene normen beschikbaar, zoals het geweldsverbod. En die kunnen vooralsnog op allerlei manieren worden uitgelegd. Er wordt gewerkt aan nieuwe afspraken, maar deze zijn er nog niet.

Bij voorkeur citeren als: Hamer, J., R. van Est, L. Royakkers, met medewerking van N. Alberts (2019). Cyberspace zonder conflict – Op zoek naar de-escalatie van het internationale informatieconflict. Den Haag: Rathenau Instituut

Steeds meer landen kunnen cyberaanvallen uitvoeren die grote schade aanrichten aan bedrijven, mensen en overheidsinstellingen. Vrijwel alle landen gebruiken deze cyberwapens ook. Ze bespioneren elkaar en proberen in elkaars digitale systemen te infiltreren; sommige staten voeren zelfs cybersabotage uit of verspreiden desinformatie. Door middel van informatietechnologie ontstaat een nieuw conflict. In dit rapport spreken we van een informatieconflict.

In dit onderzoek hebben we de vraag gesteld hoe Nederland kan bijdragen aan de-escalatie van dit informatieconflict. Dit rapport geeft een overzicht van de internationale situatie en richt zich op de cyberwapenopbouw en het diplomatieke beleid van landen. Uit literatuur en gesprekken blijkt dat staten over cyberaanvallen geen heldere afspraken hebben gemaakt.

Dat maakt de huidige internationale situatie riskant en zorgwekkend. Als Nederland wil bijdragen aan het de-escaleren van dit informatieconflict, dan zijn vijf acties van belang:

- Blijf samenwerken om de internationale cybersecurity te verhogen

Internationaal zijn er belangrijke initiatieven ontplooid om de veiligheid van cyberspace te verbeteren, zoals de IMPACT-coalitie, het Europese netwerk van Cyber Emergency Incident Response Teams en de NAVO-cyberoefeningen. Nederland heeft zich hierbij aangesloten. Deze samenwerkingen blijven van groot belang.

- Maak heldere internationale afspraken voor de-escalatie op het gebied van cybersabotage, desinformatie en cyberspionage

Hoewel Nederland en andere landen belangrijke stappen hebben gezet om internationale regels voor cyberaanvallen te formuleren, zoals het Tallinn Handboek en de Paris Call for Trust and Security in Cyberspace, zijn de regels algemeen. Het is belangrijk concretere afspraken te maken, ook over het informatieconflict. Daarbij kan gedacht worden aan een cyberverdrag.

- Zorg dat het cyberarsenaal verantwoord wordt beheerd

Het is belangrijk verdere verspreiding (proliferatie) van cyberwapens tegen te gaan. Dit vraagt om een internationale coördinatie van de aanschaf van cyberwapens, en om een effectieve samenwerking met technologie-bedrijven die kwetsbaarheden in hun producten kunnen verhelpen. Deze samenwerking vraagt ook, zeker onder bondgenoten, om zo veel mogelijk openheid.

- Bescherm de onafhankelijkheid van technologiebedrijven

Technologiebedrijven vervullen een cruciale rol in de beveiliging van de digitale omgeving. Zij dichten de gaten in hun software en kunnen robuuste digitale toepassingen op de markt brengen. Het is belangrijk om bedrijven te ondersteunen om zo veilig mogelijk te opereren. Overheden nemen een risico als ze van bedrijven eisen de veiligheid van producten heimelijk te verzwakken. Overheden moeten zowel de technologie als de technologie-bedrijven dus verstandig reguleren.

- Investeer in debat over internationale cyberveiligheid

Het informatieconflict is bij uitstek een onderwerp voor democratisch debat: juist burgers worden geraakt door cyberaanvallen. Ze moeten weerbaar zijn. Ook is het aan hen om richting te geven aan de digitale toekomst. De-escalatie van het informatieconflict vraagt daarom om een maatschappelijk en politiek debat.

Er zijn 3 soorten cyberaanvallen in de fase tussen oorlog en vrede. Dat zie je hieronder.

Veelgestelde vragen

Hoe groot de kans is dat Nederland wordt aangevallen, hebben we niet onderzocht. Wel is duidelijk dat het kan. De technologie bestaat namelijk om alle aanvallen uit dit voorbeeld uit te voeren.

Stel je voor dat op maandagochtend alle medewerkers van de Belastingdienst de volgende woorden met chocoladeletters op hun scherm zien staan:

‘YOUR COMPUTER HAS BEEN HACKED BY THE MOTHERLAND WARRIORS’

Hun computers zijn gehackt, en de hackers blijken toegang te hebben tot allerlei gevoelige belastinggegevens. Niet alleen de Belastingdienst is geraakt: vele maatschappelijke sectoren zijn getroffen door de ‘Motherland Warriors’. Banksites zuchten onder zware cyberaanvallen die hun dienstverlening stilleggen. Ook telecombedrijven zijn geïnfiltreerd. De Nederlandse Aardolie Maatschappij kan niet bij haar leveringsgegevens. Tot overmaat van ramp wordt de online omgeving van ziekenhuizen gegijzeld. Overal klinkt hetzelfde dreigement: als de economische sancties op Rusland niet onmiddellijk worden opgeheven, zal essentiële informatie van de computersystemen gewist worden, en privéinformatie openbaar worden gemaakt. Hoewel niets met zekerheid kan worden bewezen, zijn er sterke aanwijzingen dat de aanvallen vanuit Rusland worden gelanceerd.

De aanvallen uit dit verzonnen voorbeeld hebben allemaal al eens plaatsgevonden:

- In 2012 haalde een van de grootste oliebedrijven ter wereld, Saudi Aramco, vijf maanden lang alle dienstverlening offline omdat het werd aangevallen door een groep die zichzelf ‘Cutting Sword of Justice’ noemde. Deze aanval werd aan Iran toegeschreven.

- Van 2011 tot 2013 werd het Belgische telecombedrijf Belgacom gehackt. Hackers zouden toegang hebben verkregen tot communicatie binnen de NAVO, de Europese Raad, de Europese Commissie en het Europees Parlement. De Belgische openbaar aanklager heeft de Britse inlichtingendienst GCHQ aangewezen als dader.

- In 2015 werd bij een hack van de federale belastingdienst van de Verenigde Staten, de Internal Revenue Service, de gegevens gestolen van meer dan 700.000 burgers. Het is niet bekend wie de daders waren.

- In de zomer van 2017 gingen ziekenhuizen in heel Europa, en met name in het Verenigd Koninkrijk, gebukt onder de Wannacry-malware, die kostbare gegevens gijzelde. De aanval werd toegeschreven aan Noord-Korea.

- En begin 2018 hadden de netwerken van de banken ING en ABN Amro last van een venijnige Distributed Denial of Service-aanval (DDoS), waarschijnlijk gepleegd door Jelle S., een 18-jarige jongen.

Cyberaanvallen zijn er in drie soorten.

Cybersabotage is het bewust schade aanbrengen aan personen, objecten of dataverzamelingen door gebruik te maken van digitale technologie. Cyberwapens van dit type zijn:

- DDoS-aanvallen

- Ransomware

- Datacorruptie

- Systeemstoringen

Desinformatie doelt op het verspreiden van onware, inaccurate of misleidende informatie die bewust wordt gecreëerd en verspreid omwille van economisch profijt of om een persoon, sociale groep, organisatie of land te schaden. Hieronder vallen:

- Deep fakes

- Vervalste websites

- Foutieve nieuwsberichten

Cyberspionage is het verwerven van inlichtingen door gebruik te maken van digitale technologie. Hieronder vallen:

- Phishing

- Spoofing

- Social Engineering

- Zero day exploits

Cybercriminaliteit is dus iets anders, omdat het niet door landen wordt ingezet, maar door criminelen. Tenzij landen welbewust van cybercriminaliteit gebruik maken om hun belangen te dienen.

Deze drie soorten cyberwapens kunnen gecombineerd worden om bepaalde strategische effecten te bereiken. In verkiezingstijd bijvoorbeeld kan een kwaadwillende partij de website van een politieke organisatie platleggen (cybersabotage), gevoelige geheimen stelen (cyberspionage) en onware berichten verspreiden (desinformatie).

De totale verzameling van cyberwapens die een actor beheert noemen we zijn cyberarsenaal. Het vermogen om deze cyberaanvallen in te zetten noemen we in dit onderzoek offensieve cybercapaciteit.

Het Rathenau Instituut heeft als taak de politieke besluitvorming en het publieke debat over de impact van technologie op de samenleving te ondersteunen. Die taak heeft ook betrekking op het terrein van cyberaanvallen. Dit rapport sluit aan op eerdere onderzoeken, zoals ons rapport Een nooit gelopen race. We hopen ermee te bereiken dat, naast deskundigen en bestuurders, ook burgers snappen wat er in de cyberspace gebeurt, en dat ze erover mee kunnen praten.

De centrale onderzoeksvraag van dit rapport luidt: Hoe kan Nederland, gezien de opkomst van offensieve cybercapaciteiten, bijdragen aan het de-escaleren van het informatieconflict?

Om deze vraag te beantwoorden schetsen we in dit rapport de internationale omstandigheden op het gebied van offensieve cybercapaciteiten. Dit hebben we in drie stappen gedaan.

- Allereerst verhelderen we de aard van offensieve cybercapaciteiten: Wat zijn offensieve cybercapaciteiten? Bij het beantwoorden van deze vraag wordt onder meer gekeken naar verschillende aspecten van cyberoperaties en wat deze betekenen voor de verhouding tussen aanvallers en verdedigers. Ook wordt de vergelijking gemaakt met conventionele spionage, propagandaverspreiding en oorlogscapaciteiten.

- Vervolgens brengen we de capaciteitsopbouw van enkele wereldspelers in kaart: Welke offensieve cybercapaciteiten ontwikkelen de Verenigde Staten, Rusland, China, Nederland en Europese landen?

- Ten slotte inventariseren we de manieren waarop landen met elkaar en met maatschappelijke partners internationaal samenwerken aan maatregelen die offensieve cybercapaciteiten reguleren en die kunnen bijdragen aan een duurzame cybervrede: Hoe werkt de internationale gemeenschap samen om een veilige en vrije digitale wereld te borgen?

Op basis van de verheldering van de internationale omstandigheden hebben we de hoofdvraag beantwoord, hoofdzakelijk door desk research, ondersteund door oriënterende interviews en expertconsultaties.